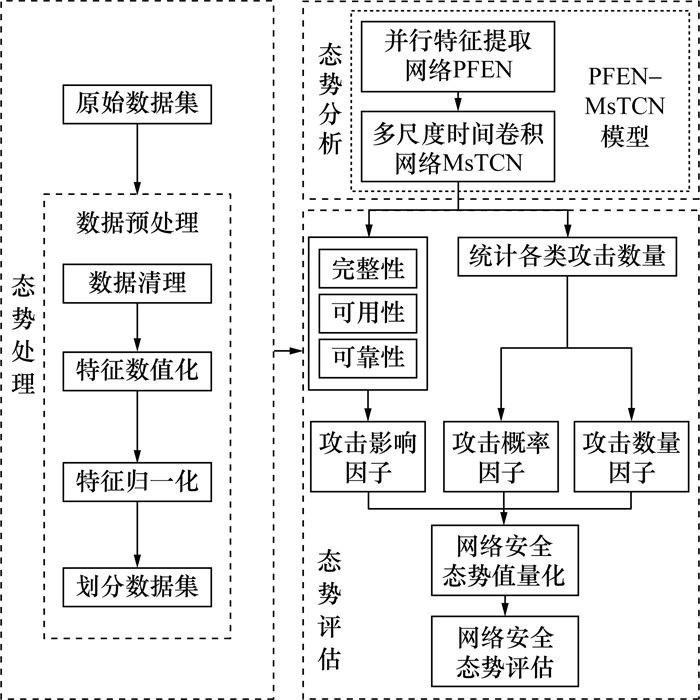

1 网络安全态势评估

1.1 网络安全态势评估流程

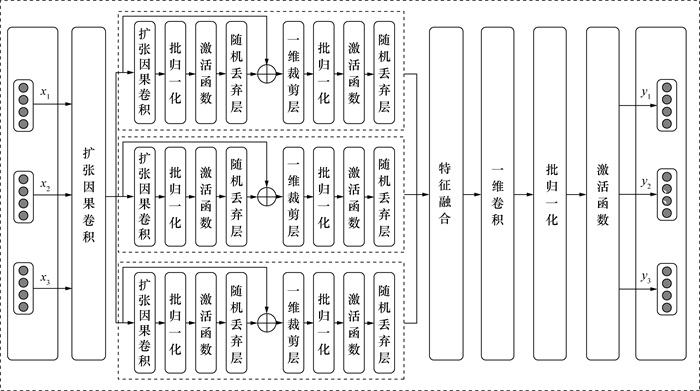

1.2 PFEN-MsTCN融合模型

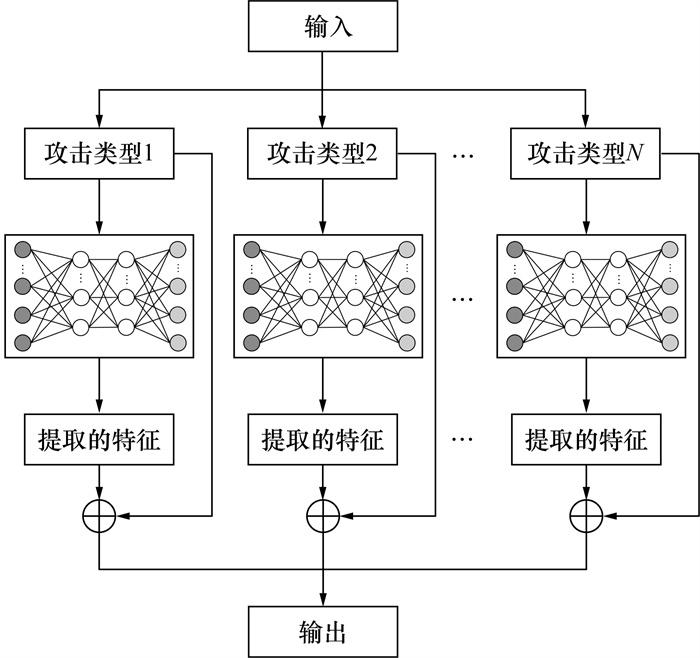

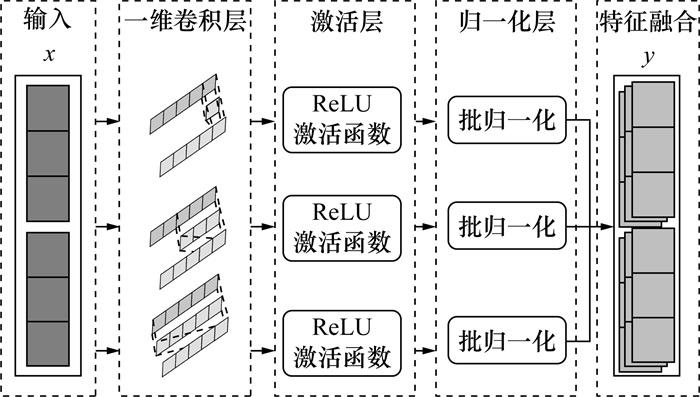

1.2.1 改进的并行特征提取网络

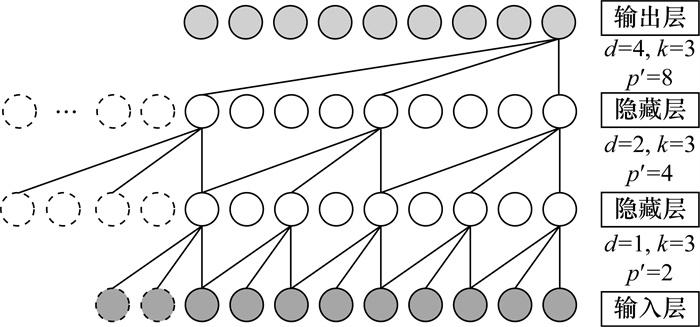

1.2.2 多尺度时间卷积网络

2 网络安全态势评估指标

2.1 攻击影响因子

2.2 攻击概率因子

2.3 攻击数量因子

2.4 网络安全态势值

2.5 网络安全态势评估等级

3 实验与结果分析

3.1 实验环境

3.2 数据集与预处理

3.2.1 NSL-KDD数据集

表 1 NSL-KDD数据集样本数量 |

| 攻击类型 | 训练集样本数量/个 | 测试集样本数量/个 |

| Normal | 67 343 | 9 710 |

| Dos | 45 927 | 7 456 |

| Probe | 11 656 | 2 421 |

| R2L | 995 | 2 754 |

| U2R | 52 | 202 |

3.2.2 CIC-IDS2017数据集

表 2 CIC-IDS2017数据集样本数量 |

| 攻击类型 | 样本数量/个 | 占比/% |

| BENIGN | 440 031 | 63.52 |

| DoS Hulk | 231 073 | 33.36 |

| DoS GoldenEye | 10 293 | 1.49 |

| DoS slowloris | 5 796 | 0.84 |

| DoS Slowhttptest | 5 499 | 0.79 |

| Heartbleed | 11 | 0.001 6 |

3.3 评价指标

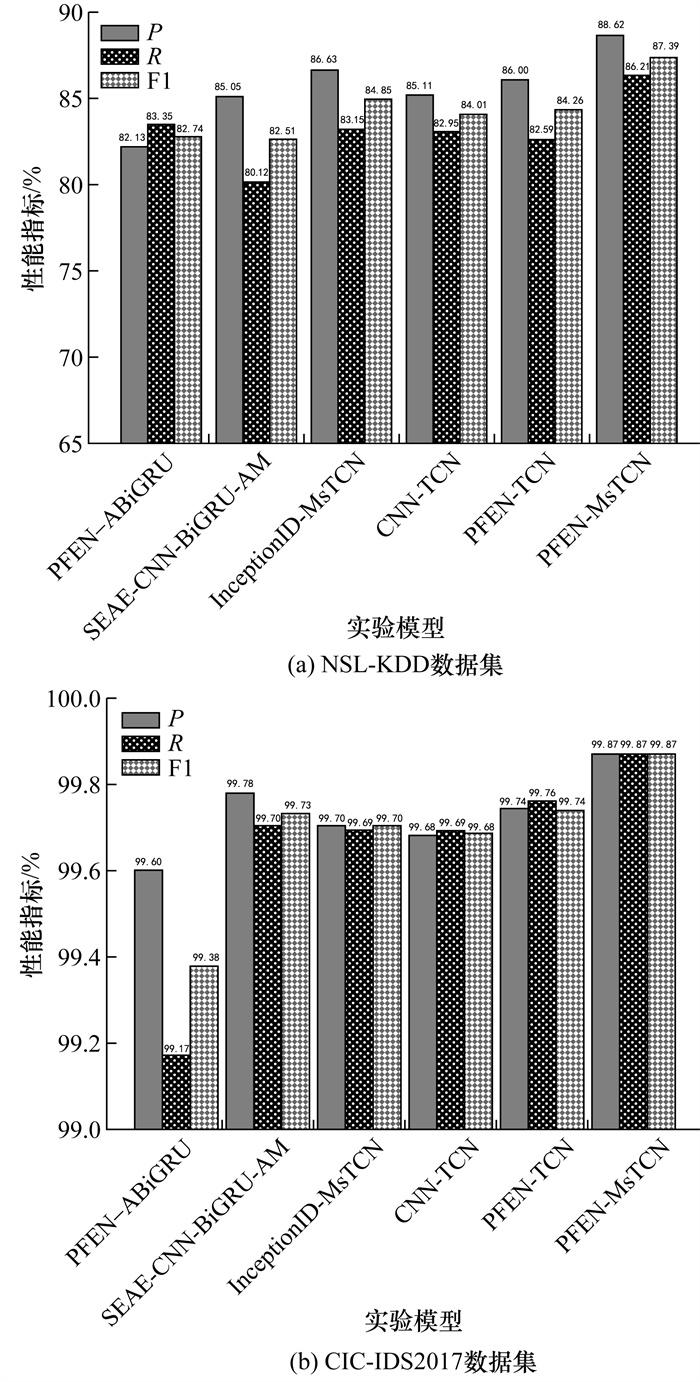

3.4 实验结果及分析

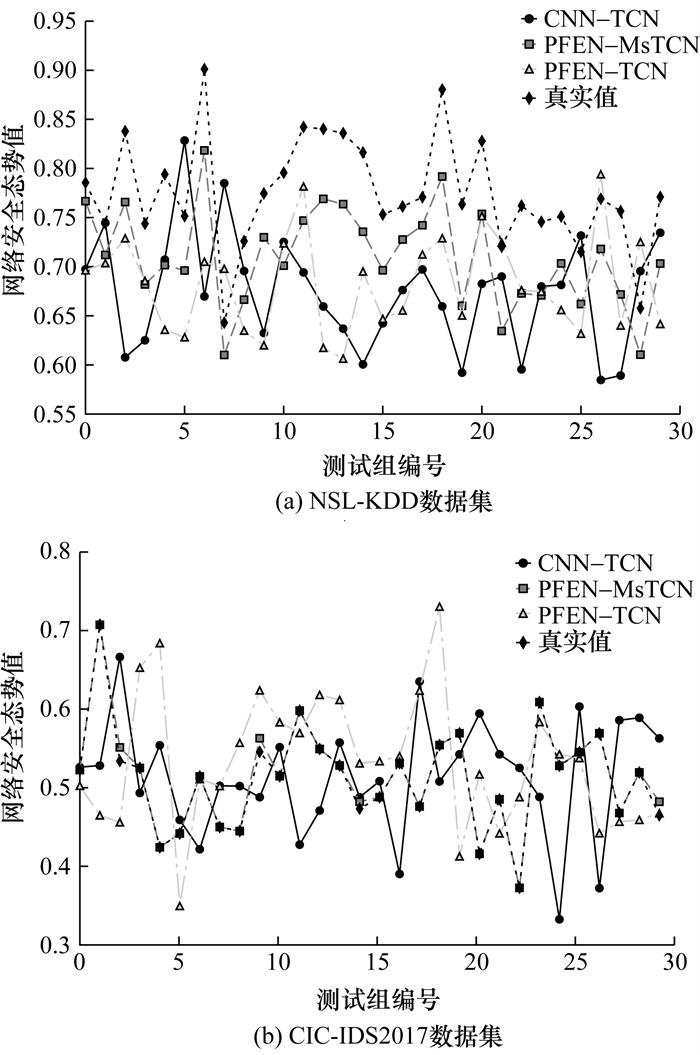

3.5 网络安全态势值量化

3.5.1 网络安全态势值

表 3 态势值误差实验结果 |

| 模型 | NSL-KDD数据集 | CIC-IDS2017数据集 | |||

| MSE | MAE | MSE | MAE | ||

| CNN-TCN | 0.018 53 | 0.118 11 | 0.011 79 | 0.090 77 | |

| PFEN-TCN | 0.013 20 | 0.102 37 | 0.010 84 | 0.080 52 | |

| PFEN-MsTCN | 0.004 74 | 0.065 11 | 0.000 03 | 0.002 02 | |

3.5.2 网络安全态势等级

表 4 态势评估等级对比结果 |

| 时间段编号 | NSL-KDD | CIC-IDS2017 | |||||||||||||||

| PFEN-MsTCN | PFEN-TCN | 真实值 | PFEN-MsTCN | PFEN-TCN | 真实值 | ||||||||||||

| 态势值 | 态势等级 | 态势值 | 态势等级 | 态势值 | 态势等级 | 态势值 | 态势等级 | 态势值 | 态势等级 | 态势值 | 态势等级 | ||||||

| 1 | 0.766 7 | 高风险 | 0.667 7 | 高风险 | 0.785 6 | 高风险 | 0.569 2 | 中风险 | 0.412 5 | 中风险 | 0.569 2 | 中风险 | |||||

| 2 | 0.711 9 | 高风险 | 0.737 4 | 高风险 | 0.744 1 | 高风险 | 0.415 8 | 中风险 | 0.516 9 | 中风险 | 0.415 8 | 中风险 | |||||

| 3 | 0.765 8 | 高风险 | 0.606 0 | 高风险 | 0.837 9 | 超风险 | 0.485 1 | 中风险 | 0.441 7 | 中风险 | 0.485 1 | 中风险 | |||||

| 4 | 0.681 9 | 高风险 | 0.722 1 | 高风险 | 0.743 8 | 高风险 | 0.372 5 | 低风险 | 0.487 8 | 中风险 | 0.372 5 | 低风险 | |||||

| 5 | 0.701 6 | 高风险 | 0.676 8 | 高风险 | 0.794 0 | 高风险 | 0.608 9 | 高风险 | 0.583 4 | 中风险 | 0.608 9 | 高风险 | |||||

| 6 | 0.696 1 | 高风险 | 0.658 8 | 高风险 | 0.751 5 | 高风险 | 0.527 8 | 中风险 | 0.542 4 | 中风险 | 0.527 8 | 中风险 | |||||

| 7 | 0.818 4 | 超风险 | 0.670 9 | 高风险 | 0.901 2 | 超风险 | 0.545 1 | 中风险 | 0.537 7 | 中风险 | 0.545 1 | 中风险 | |||||

| 8 | 0.610 2 | 高风险 | 0.636 7 | 高风险 | 0.643 0 | 高风险 | 0.569 1 | 中风险 | 0.442 0 | 中风险 | 0.569 1 | 中风险 | |||||

| 9 | 0.666 4 | 高风险 | 0.649 5 | 高风险 | 0.726 1 | 高风险 | 0.467 7 | 中风险 | 0.456 6 | 中风险 | 0.467 7 | 中风险 | |||||

| 10 | 0.729 9 | 高风险 | 0.655 9 | 高风险 | 0.774 6 | 高风险 | 0.519 3 | 中风险 | 0.459 0 | 中风险 | 0.519 3 | 中风险 | |||||